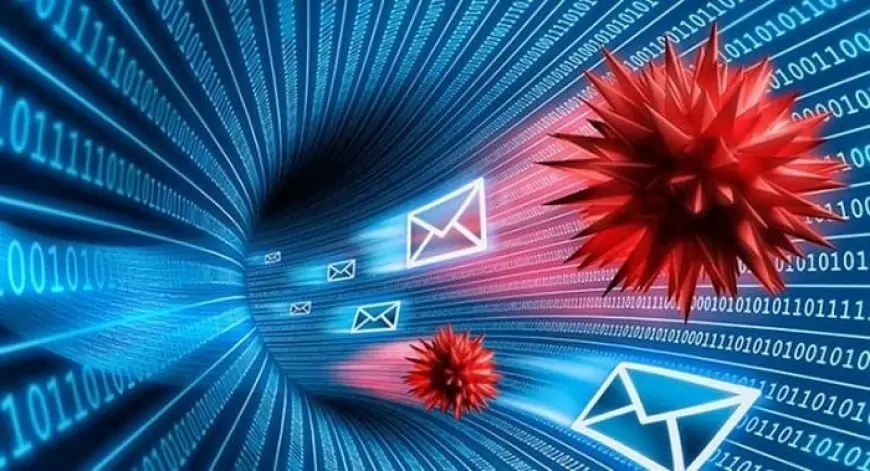

Các Tập Tin Thường Được Sử Dụng Để Phát Tán Mã Độc Qua Email

Email là phương tiện phổ biến để phát tán mã độc, với nhiều loại tập tin được lựa chọn để qua mặt phần mềm bảo mật và dễ dàng lừa người dùng mở chúng. Bài viết này liệt kê các loại tập tin thường được sử dụng trong các cuộc tấn công qua email, bao gồm tập tin thực thi, script, văn bản, nén, và liên kết. Ngoài ra, bài viết cũng cung cấp các biện pháp phòng ngừa để bảo vệ hệ thống khỏi các mối đe dọa này.

Các tập tin thường được sử dụng để phát tán mã độc qua email bao gồm nhiều loại định dạng khác nhau, được lựa chọn vì khả năng qua mặt các phần mềm bảo mật hoặc vì tính dễ dàng khiến người dùng mở chúng. Dưới đây là các loại tập tin phổ biến mà kẻ tấn công thường sử dụng:

Tập Tin Thực Thi (Executable Files)

- .exe (Executable Files):

- Tập tin thực thi trực tiếp. Khi người dùng mở, mã độc sẽ được thực thi ngay lập tức.

- .scr (Screensaver Files):

- Tập tin trình bảo vệ màn hình nhưng có thể chứa mã thực thi như tập tin .exe.

- .com (Command Files):

- Tập tin thực thi dành cho DOS, có thể chứa mã độc.

Tập Tin Script

- .bat (Batch Files):

- Tập tin lệnh của Windows chứa mã batch có thể thực thi các lệnh hệ thống.

- .cmd (Command Script Files):

- Giống như .bat, nhưng được sử dụng trong Windows NT và các phiên bản sau.

- .vbs (VBScript Files):

- Tập tin script viết bằng VBScript, có thể thực thi các hành động nguy hiểm trên hệ thống.

- .js (JavaScript Files):

- Tập tin JavaScript có thể thực thi mã độc khi mở bằng trình duyệt hoặc công cụ script.

Tập Tin Định Dạng Văn Bản

- .doc/.docx (Microsoft Word Documents):

- Tập tin Word có thể chứa macro độc hại, được kích hoạt khi người dùng mở tài liệu và bật macro.

- .xls/.xlsx (Microsoft Excel Spreadsheets):

- Tập tin Excel có thể chứa macro độc hại.

- .ppt/.pptx (Microsoft PowerPoint Presentations):

- Tập tin PowerPoint cũng có thể chứa macro độc hại.

- .pdf (Portable Document Format Files):

- Tập tin PDF có thể chứa script độc hại hoặc khai thác các lỗ hổng trong phần mềm đọc PDF.

Tập Tin Nén và Đóng Gói

- .zip/.rar (Compressed Files):

- Tập tin nén có thể chứa các tập tin thực thi hoặc script độc hại.

- .iso (Disk Image Files):

- Tập tin hình ảnh đĩa có thể chứa các tập tin độc hại.

- .7z (7-Zip Files):

- Tập tin nén 7-Zip có thể chứa các tập tin độc hại.

Tập Tin Liên Kết và Ứng Dụng

- .lnk (Shortcut Files):

- Tập tin shortcut có thể trỏ đến mã độc hoặc các tập tin nguy hiểm khác.

- .hta (HTML Application Files):

- Tập tin ứng dụng HTML có thể thực thi script độc hại.

- .jar (Java Archive Files):

- Tập tin Java có thể chứa mã độc hại khi chạy trên máy ảo Java (JVM).

Các Biện Pháp Phòng Ngừa

-

Giáo dục người dùng:

- Đào tạo người dùng về các dấu hiệu nhận biết email độc hại và không mở các tập tin đính kèm từ nguồn không rõ ràng.

-

Sử dụng phần mềm bảo mật:

- Cài đặt và duy trì cập nhật các phần mềm antivirus, anti-malware để quét và ngăn chặn mã độc.

-

Cấu hình phần mềm email:

- Cấu hình phần mềm email để chặn các loại tập tin đính kèm nguy hiểm hoặc yêu cầu xác nhận trước khi mở.

-

Quản lý macro và script:

- Vô hiệu hóa hoặc hạn chế việc sử dụng macro trong các ứng dụng Office.

- Sử dụng các công cụ như Microsoft Office File Block để chặn mở các loại tập tin không an toàn.

-

Sử dụng sandbox:

- Thực thi các tập tin đính kèm trong môi trường sandbox để kiểm tra tính an toàn trước khi mở trên hệ thống chính.

Những biện pháp này sẽ giúp bạn giảm thiểu rủi ro từ các loại tập tin phát tán mã độc qua email.

Cảm xúc của bạn?

![[Tool] Sử dụng AsvScan để giảm thiểu các cuộc tấn công mạng khi có IOCs](https://quantribaomat.com/uploads/images/202406/image_430x256_667e3a37b171f.webp)

-1.webp?#)

-1.webp?#)